さくらのメールボックスを便利に使っています

メールアドレスを用途ごとに作成し、不要となったら削除できるようにメールアドレスの作成削除が自由にできる有料メールボックスを契約し、利用しています。これは、インターネット接続のためのプロバイダーの乗り換えをしたいが、メールアドレスを変更したくないから乗り換えられないといったことがないようにするためです。

利用しているのは

です。

最大容量20GBを振り分けて複数のメールアドレスを作成し、利用することができます。料金は一括支払いを行う期間にもよりますが、おおむね月額換算で100円程度とリーズナブルです。

さくらのメールボックスはDMARC対応済み。「隔離」設定で運用。

さくらのメールボックスは、なりすましメール・改ざんメール対策が行え、送信するメールの信頼性を向上させることができるDMARCに対応しています。

せっかくある機能を使わない手はないので、DMARCを有効にして運用しています。

DMARCの仕組みについてはNRI SECURE社のブログ記事「DMARCレポート」を活用し、自社のなりすましメール対策をより効果的に!が詳しいです。

私がこのブログの中に記載されるDMARCの機能で重要と感じたのは、「DMARC検証に失敗した場合の取り扱いを)決められる」点です。NRI Secure社のブログに以下のとおり記載されています。

DMARC検証に失敗した場合の取り扱いを決められる

SPF/DKIMで検証したドメインとヘッダーFromドメインが相違していてDMARC検証に失敗した場合の受信ポリシーを提供できます。これにより、送信者(送信ドメイン管理者)が検証に失敗したときにメールを受信してほしいか、適切なSPF/DKIMを設定済であることから拒否を前提としてほしいか、明確に指定することができます。

https://www.nri-secure.co.jp/blog/dmarc-report

つまり、誰かが私のメールアドレスのドメインを詐称してメールを送信し、メールの受信者がDMARCの検証に失敗したときに、そのメールの取り扱いを「拒否」、「隔離」、「なにもしない」のうち、あらかじめ指定したいずれかの方法で取り扱って欲しいとメールの受信者に伝えることができます。

さしあたり、無難な設定で「隔離」を設定し、運用していました。

メール送信していないのにDMARCレポートが届くようになった

2024年11月頃からメールを送信した記憶がないのに、DMARCレポートが届くようになりました。

DMARC機能を利用すると受信したメールサーバからDMARCの検証結果をレポートして受け取ることができます。

NRI-SECUREのブログに以下の記載があります。

DMARC検証結果をDMARCレポートとして受け取れる

(中略)

DMARCは、DMARCレポートを受け取るための設定を提供しています。送信者は受信サーバが実施したDMARC検証結果をDMARCレポートとして受け取ることができるので、受信したDMARCレポートを分析することで、SPFとDKIMの設定を効果的にチューニングすることが可能です。

https://www.nri-secure.co.jp/blog/dmarc-report

逆に、自分がメールを送信していないのにDMARCレポートが送信されるということは、誰かが私のメールアドレスのドメインを詐称してなりすましメールを送信しているということになります。

Microsoftから送信されてきたDMARCレポートは以下のとおりでした(一部「*」でマスクしています。)。

レポートの見方は

「DMARCレポート」を活用し、自社のなりすましメール対策をより効果的に!

を参照しました。

<?xml version="1.0"?>

<feedback xmlns:xsd="http://www.w3.org/2001/XMLSchema" xmlns:xsi="http://www.w3.org/2001/XMLSchema-instance">

<version>1.0</version>

<report_metadata>

<org_name>Enterprise Outlook</org_name>

<email>dmarcreport@microsoft.com</email>

<report_id>ddd916780e454373a7a4d767a*******</report_id>

<date_range>

<begin>1733616000</begin>

<end>1733702400</end>

</date_range>

</report_metadata>

<policy_published>

<domain>*****.*****.jp</domain>

<adkim>r</adkim>

<aspf>r</aspf>

<p>quarantine</p>

<sp>quarantine</sp>

<pct>100</pct>

<fo>0</fo>

</policy_published>

<record>

<row>

<source_ip>1**.6*.1**.2**</source_ip>

<count>1</count>

<policy_evaluated>

<disposition>quarantine</disposition>

<dkim>fail</dkim>

<spf>fail</spf>

</policy_evaluated>

</row>

<identifiers>

<envelope_to>ac******.on******.com</envelope_to>

<envelope_from>af*****.*****.ne.jp</envelope_from>

<header_from>*****.*****.jp</header_from>

</identifiers>

<auth_results>

<spf>

<domain>af*****.*****.ne.jp</domain>

<scope>mfrom</scope>

<result>pass</result>

</spf>

</auth_results>

</record>

</feedback>当方は検証に失敗した場合「隔離」希望としていますので、以下のとおりquarantineとなっています。

<policy_published>

<domain>*****.*****.jp</domain>

<adkim>r</adkim>

<aspf>r</aspf>

<p>quarantine</p>

<sp>quarantine</sp>Microsoft社のメールサーバでは、spf、dkimの検証に失敗しているので当方の希望どおり「隔離」としてくれたようです。

<record>

<row>

<source_ip>1**.6*.1**.2**</source_ip>

<count>1</count>

<policy_evaluated>

<disposition>quarantine</disposition>

<dkim>fail</dkim>

<spf>fail</spf>

</policy_evaluated>毎日3〜4か所からのDMARCレポートが送信されてくるようになり、2週間程度様子を見ても詐称メールの送信が終了する気配がありません。

対策として拒否(Reject)に変更

自分のメールアドレスのドメインを詐称するメールが出回ることは、他の方々に迷惑となります。

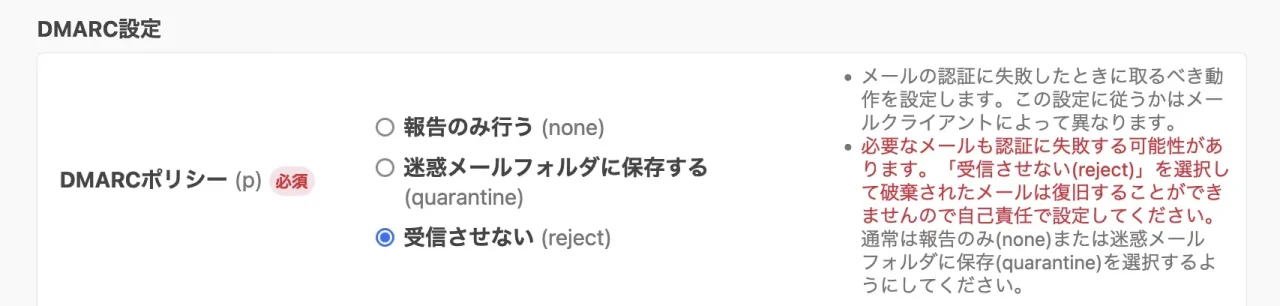

当方のメールの利用方法は、受信は多いものの送信ほとんどない状態のため、思い切って検証に失敗した場合受信者がメールを「拒否」する設定にDMARCポリシーを変更しました。

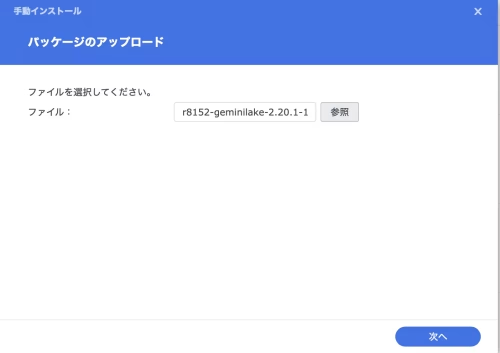

以下はさくらのメールボックスのDMARCポリシー設定画面です。

DMARCポリシーをRejectに変更した結果

2週間程度はメールを送信した記憶がないのにDMARCレポートが送信されてきましたが、以降はレポートが送信されなくなりました。つまり、詐称メールの送信が終了したと思われます。

今回は個人で利用するメールアドレスでメールを送信することがほとんどないため、お手軽な解決方法として「拒否」設定を行いましたが、詐称メールでなくとも条件によっては受信者側でDMARCの検証に失敗することもあるようなので、この点には注意が必要です。